초급자를 위해 준비한

[보안] 강의입니다.

이런 걸 배울 수 있어요

해킹대회(CTF) 출전

시스템해킹(Pwnable) 기초

해커를 위한 C언어와 컴퓨터 기초지식

높디높은 해킹 진입장벽, 확 낮춰드려요!

해킹대회(CTF) 출전이 처음이시라구요?

![]()

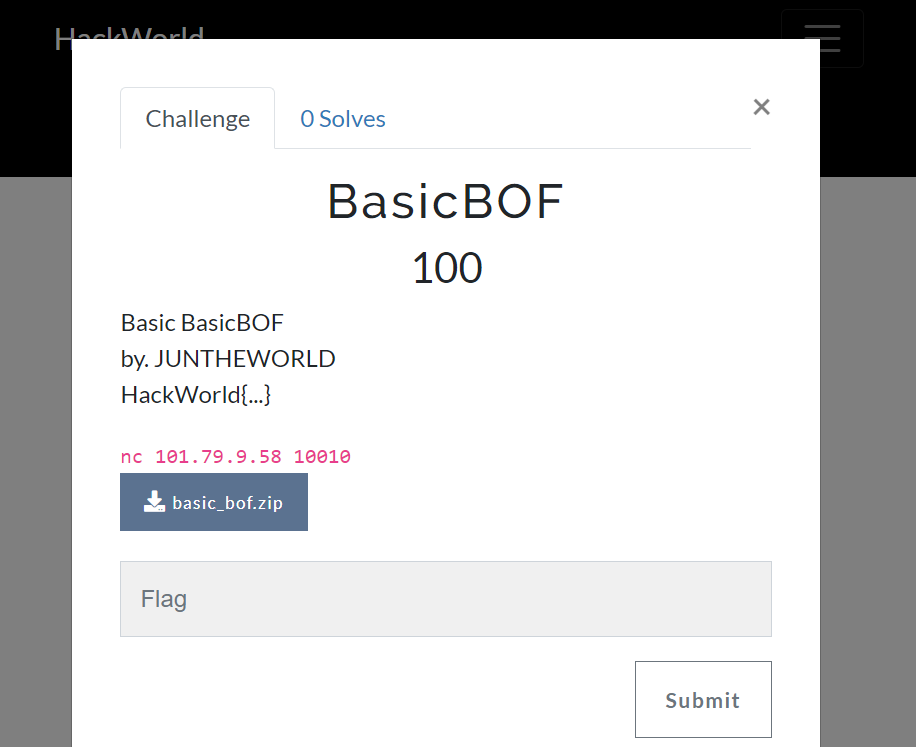

하나의 취약점 이론(Buffer OverFlow)와 기초 문제를 “완벽하게” 이해하고 풀어내기

![]()

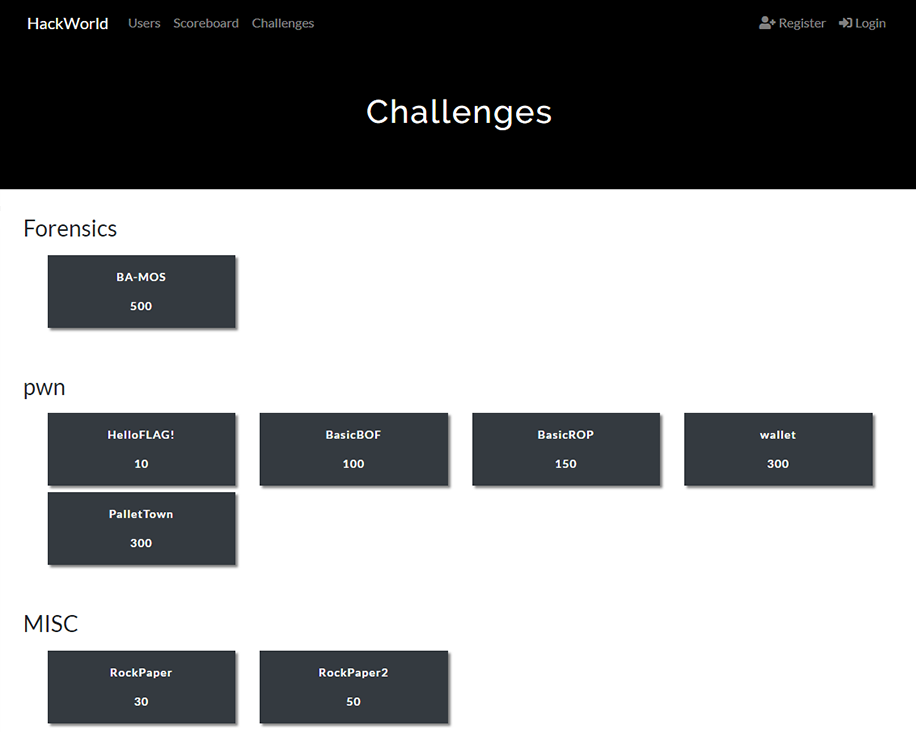

해킹대회(CTF)에 출제되는 시스템 해킹(Pwnable) 문제를 푸는 데 필요한 모든 지식 정리

![]()

해킹대회(CTF)의 문제 상황과 풀어야 하는 문제 이해하기

자체 운영 중인 Wargame 사이트를 통해

실제 해킹대회 환경 그대로 24시간 실습할 수 있어요.

무료 스크립트 & 블로그 포스팅 제공 ✅

강의의 모든 내용을 담은 스크립트와 블로그 포스팅을 제공해드려요.

- 무료 전자책 : 링크

- 무료 강의자료 : 첫번째 강의자료에서 다운(pdf)

- 무료 스크립트 : 매 수업 강의노트 확인

필기 걱정 없이, 편안히 수업과 실습에만 집중하시면 됩니다.

딱 하나의 문제만, 완벽하게 풀어요.

해커로서의 낭만과 꿈을 가지고 있지만 높은 진입장벽에 좌절한 분들을 잘 알고 있습니다. 해킹을 정말 처음 접한 사람도 스스로 문제의 모든 과정을 체험하고 풀어낼 수 있도록 하는 것이 이번 강의의 특징입니다.

해킹대회(CTF)를 처음 도전해보고 싶은 해킹 꿈나무

해킹대회(CTF)를 처음 도전해보고 싶은 해킹 꿈나무

시스템 해킹(Pwnable)과 공격(Exploitation)에 대해 학습하고 싶은 분

시스템 해킹(Pwnable)과 공격(Exploitation)에 대해 학습하고 싶은 분

보안에 관심 있지만 높은 진입장벽에 어려움을 겪었던 분

보안에 관심 있지만 높은 진입장벽에 어려움을 겪었던 분

‘하나의 문제만 푼다고요?’

네. 딱 문제 하나만 풉니다. 한 문제를 풀 수 있다는 건 이와 관련된 수십 수백 개의 문제를 풀 수 있다는 걸 의미합니다. 해킹 문제는 단순 암기 문제가 아니기에 하나의 문제라도 완벽히 체화하는 것이 옳은 방법입니다.

‘완벽하게 푼다고요?’

딱 하나의 문제만 푸는 대신 C언어, 컴퓨터 구조, 취약점 이론, 익스플로잇 코드 작성 등 해킹 문제를 풀어내기 위해 필요한 모든 지식을 다룹니다. 이를 통해 관련 지식을 완벽히 체화할 수 있도록 돕고 이후 심화 내용을 학습할 때에도 탄탄한 기반이 되어줄 것입니다.

💡 천재들을 위한 강의가 아닌, 보안에 관심있는 분들에게 진입장벽을 낮춰주는 수업입니다.

배우는 내용을

확인해보세요.

리눅스의 동적 디버거(GDB)를 이용해 프로그램을 분석합니다.

리눅스의 동적 디버거(GDB)를 이용해 프로그램을 분석합니다.

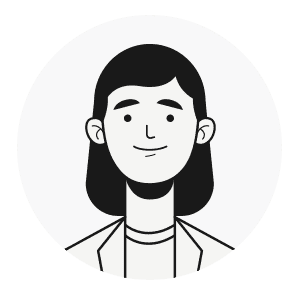

분석하는 프로그램에 내장된 취약점을 세세히 분석합니다.

분석하는 프로그램에 내장된 취약점을 세세히 분석합니다.

취약점과 공격 기법의 원리를 이해하기 위해 컴퓨터 구조를 학습합니다.

취약점과 공격 기법의 원리를 이해하기 위해 컴퓨터 구조를 학습합니다.

그래서, 이 강의에서는!

- ✅ 해킹대회(CTF) 시스템 해킹(Pwnable) 문제 풀이를 진행합니다.

- ✅ 메모리 보호 기법과 심화 해킹 공격 기법 학습을 위한 기반 지식을 습득합니다.

• KITRI BoB(Best Of the Best) 취약점 분석 트랙 수료

• KITRI BoB(Best Of the Best) 취약점 분석 트랙 수료

• 한국과학기술원(KAIST) 정보보호대학원 석사과정

• 중앙대학교 산업보안학과 졸업

Q&A 💬

Q. 해킹을 하려면 꼭 C언어를 할 줄 알아야 하나요?

네. 하지만 본 강의는 직접적으로 C언어를 사용하는 내용은 없습니다. 실습하는 프로그램의 소스코드를 분석할 수 있을 정도로 기초 C언어의 내용을 다루니 너무 걱정마세요.

Q. 강의를 듣기 전 알아야 할 지식이 있나요?

본 강의는 좀 더 심화적인 해킹공부를 위한 완벽한 기반지식을 습득하는 것을 목표로 합니다. 해킹이든 C언어든 단 한번도 공부해 보지 않은 분들을 위해 준비된 강의입니다.

해킹을 처음 공부하는 사람들이 컴퓨터를 부팅하고서부터 실제 Wargame 사이트의 해킹 문제를 풀어내기 전까지의 모든 과정을 함께하니 편한 마음으로 강의에만 집중해주시면 됩니다.

Q. 환경 설정이 너무 오래 걸리고 어려워요. 아무것도 시작 못했는데 저는 재능이 없나 봐요.

절대 아닙니다. 아무것도 시작하지 못했다뇨. 환경설정(Configuration)은 시스템 해킹을 위해 매우 중요한 지식입니다. 실제로 해킹, 특히나 시스템 해킹에서는 목표하는 공격 타겟 프로그램(바이너리)의 실행 환경을 구축하는 것이 매우 중요해요.

국내외 메이저 해킹대회에서도 정밀한 공격을 위해 VM(Virtual Machine)이나 도커(docker)를 통한 환경설정(Configuration)에 문제 풀이 중 4~50% 이상의 시간을 써야 하는 만큼 환경 설정은 시스템 해킹을 위해 반드시 거치고 익숙해져야 할 과정과 지식입니다.

📢 수강 전 확인해주세요

- 강의에서는 Ubuntu 22.04 LTS 운영체제를 사용합니다.

- VMware, pwntools 등 기타 해킹 툴을 사용하며, 실습을 위해서는 8GB 이상의 RAM 및 충분한 디스크 공간을 갖춘 PC가 필요합니다.

- 사전에 VMware 설치 및 가상환경 구축이 필요합니다. (설치 안내)

- C 언어 문법을 몰라도 수강이 가능하나, 알고 있으면 조금 더 수월합니다.

- 매 수업마다 강의 스크립트와 무료 블로그 포스팅이 제공되니 별도 필기 없이 강의에만 집중하시면 됩니다.

이런 분들께

추천드려요!

학습 대상은

누구일까요?

해킹대회(CTF)를 처음 도전해보고 싶은 해킹 꿈나무

보안에 관심있지만 높은 진입장벽에 어려움을 겪었던 사람

시스템 해킹(Pwnable)과 Exploitation(공격)에 대해 학습하고 싶은 사람

선수 지식,

필요할까요?

사전에 VMware 설치 및 가상환경 구축이 필요합니다.

커리큘럼

전체

14개 ∙ (42분)

해당 강의에서 제공:

해킹이란?

01:44

시스템 장악 (Shell 실행)

03:09

원격(Remote)의 상황 이해하기

01:24

문제예시 확인하기

02:33

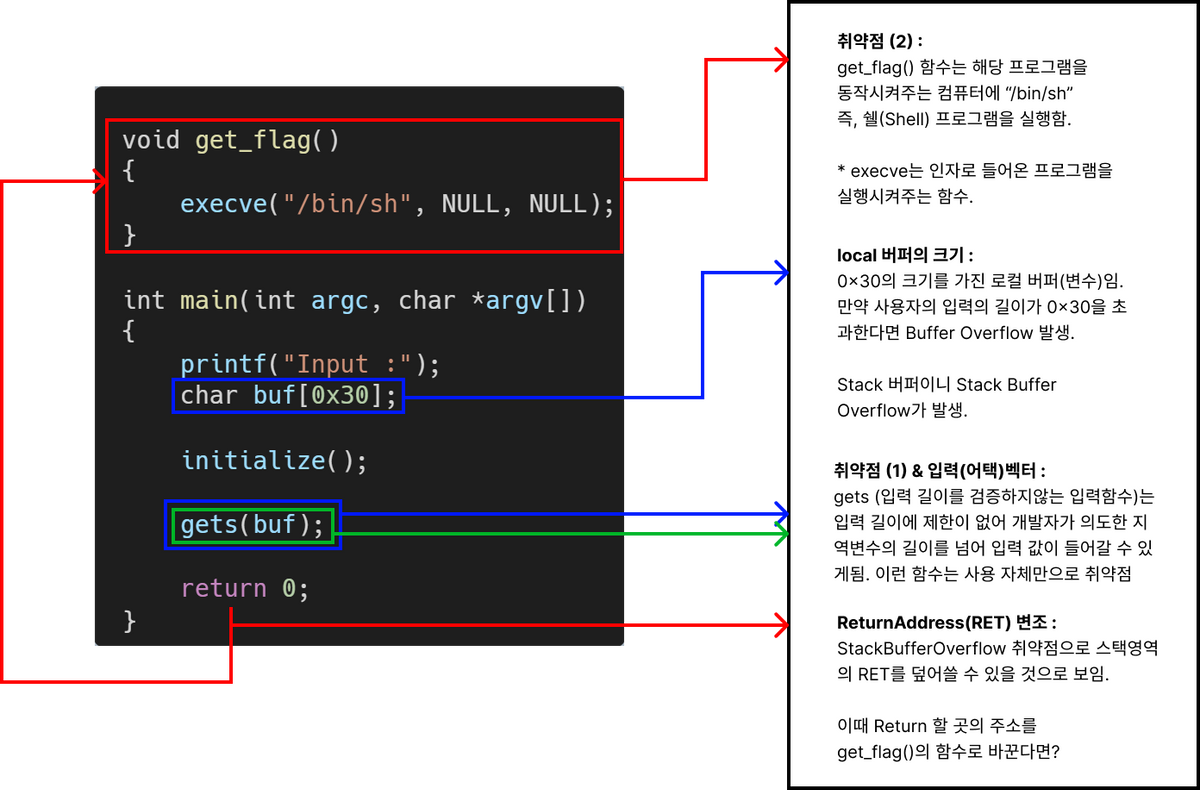

컴퓨터 구조 이해하기

02:26

프로그램 실행과정

01:41

악의적인 실행흐름 만들기

00:54