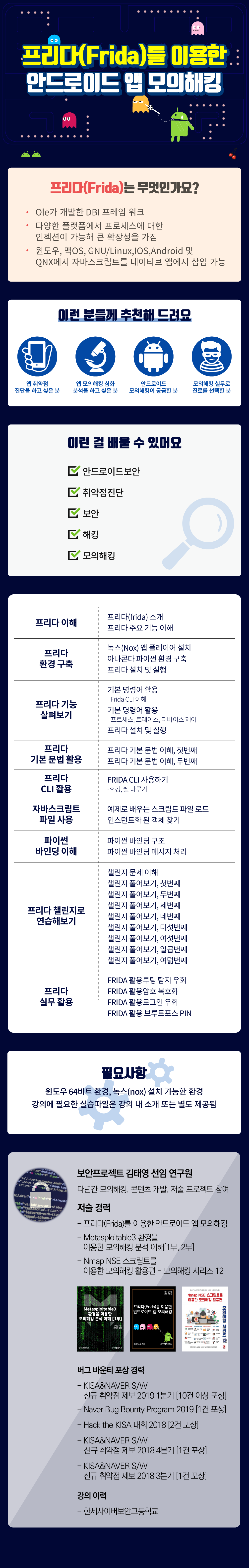

중급자를 위해 준비한

[보안] 강의입니다.

이런 걸

배워요!

안드로이드보안

취약점진단

보안

해킹

모의해킹

안드로이드 애플리케이션 모의해킹을 수행할 때 프리다를 이용하면 디컴파일, 수정, 리패키징 등의 단계를 거치지 않고 애플리케이션의 기능을 우회할 수 있습니다. 또한 암호화된 실시간 트래픽을 복호화하여 눈으로 직접 확인할 수 있습니다.

프리다를 활용한 방법은 애플리케이션 모의해킹 뿐만 아니라 동적 디버깅을 통해 다양한 관점에서 활용할 수 있습니다. 본 과정을 통해 프리다 도구의 기본을 이해하고 직접 환경 구축하여 모의해킹 관점에서 안드로이드 애플리케이션의 간단한 기능을 직접 우회하고 실시간 트래픽을 복호화해 보는 시간을 갖습니다. 프리다를 처음 사용하시는 분들에게 좋은 길잡이가 되었으면 합니다.

01.

Ole가 개발한 DBI 프레임 워크

02.

다양한 플랫폼에서 프로세스에 대한

인젝션이 가능해 큰 확장성을 가짐

03.

윈도우, 맥OS, GNU/Linux, iOS, Android 및

QNX에서 자바스크립트를 네이티브 앱에 삽입 가능

[강사 소개]

보안프로젝트 김태영 선임 연구원

다년간 모의해킹, 콘텐츠 개발, 저술 프로젝트 참여

[저술 경력]

- 프리다(Frida)를 이용한 안드로이드 앱 모의해킹

- Metasploitable3 환경을 이용한 모의해킹 분석 이해[1부, 2부]

- Nmap NSE 스크립트를 이용한 모의해킹 활용편 - 모의해킹 시리즈 12

[버그 바운티 포상 경력]

- KISA&NAVER S/W 신규 취약점 제보 2019 1분기 [10건 이상 포상]

- Naver Bug Bounty Program 2019 [1건 심사 중]

- Hack the KISA 대회 2018 [2건 포상]

- KISA&NAVER S/W 신규 취약점 제보 2018 4분기 [1건 포상]

- KISA&NAVER S/W 신규 취약점 제보 2018 3분기 [1건 포상]

[필요 사항]

이런 분들께

추천드려요!

학습 대상은

누구일까요?

앱 취약점 진단을 하고 싶은 분

앱 모의해킹 심화 분석을 하고 싶은 분

안드로이드 모의해킹이 궁금한 분

모의해킹 실무로 진로를 선택한 분

선수 지식,

필요할까요?

IT보안 용어 이해

간단한 자바 스크립트 이해

안드로이드앱 구조 이해

안녕하세요

보안프로젝트입니다.

보안프로젝트 ( www.boanproject.com )는 IT보안, 빅데이터, 머신러닝, IoT 등 다양한 분야의 온라인 강의, 그룹 강의를 진행하고 있습니다.

커리큘럼

전체

36개 ∙ (9시간 32분)

가 제공되는 강의입니다.