인프런 커뮤니티 질문&답변

페이로드 질문

22.02.08 02:32 작성

·

117

1

페이로드중 기본 meterpreter가 아닌 shell/reverse_tcp로 하였을 때 exploit이 가능한 이유가 궁금합니다.

해당 모듈의 default값으로 되어있는 페이로드가 아닌 상황에 따라서 적절한 페이로드를 선택해야하는 것 같은데 적절한 페이로드를 어떻게 하면 찾을 수 있을까요?

답변 1

2

안녕하세요. 보안프로젝트 김태영입니다.

Meterpreter는 Metasploit의 공격 페이로드로 일반 쉘보다 더 많은 기능을 제공하고 있는 하나의 도구라고 생각하시면 좋을거 같습니다.

하나의 도구이기 때문에 제대로된 연결이 안될 가능성이 있습니다. 연결이 된다면 다양한 기능을 손쉽게 사용할 수 있어 좋습니다. 하지만, 연결이 안된다면 리눅스에서 기본으로 제공하는 일반 쉘을 사용하여 연결을 한다면 공격이 성공한다는 가정하에 100% 연결이 될 것입니다.

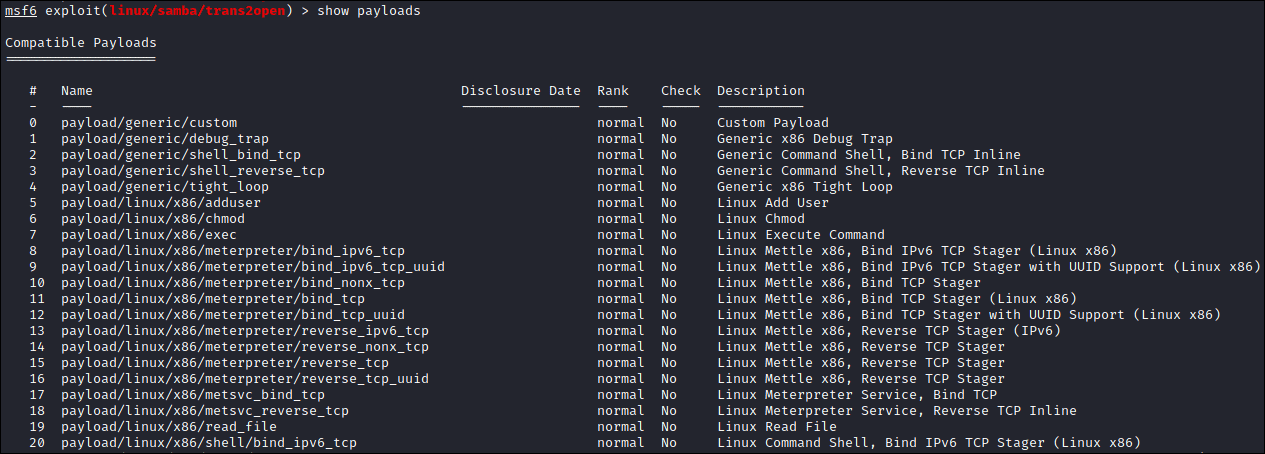

적절한 페이로드를 찾는 방법은 "운영체제", "운영체제 비트", "쉘을 연결할 방식"에 따라 선택하시면 됩니다.

아래 사진과 같이 show payloads 명령어로 지정된 익스플로잇에서 사용될 페이로드를 확인하실 수 있습니다. 페이로드 Name과 Description 부분을 통해 페이로드 이름과 설명을 확인할 수 있습니다.

감사합니다.

2022. 02. 08. 13:07

답변 감사합니다!