인프런 커뮤니티 질문&답변

실습6-1] CSRF공격을 통한 게시글 무단작성에서 오류가 발생합니다.

해결된 질문

작성

·

75

1

<form action="http://172.30.1.22/insecure_website/action.php" method="POST"

enctype="multipart/form-data">

<input type="hidden" name="title" value="해커가 무단으로 작성!">

<input type="hidden" name="password" value="test">

<input type="hidden" name="content" value="해커닷">

<input type="hidden" name="mode" value="write">

<input type="submit">

</form>

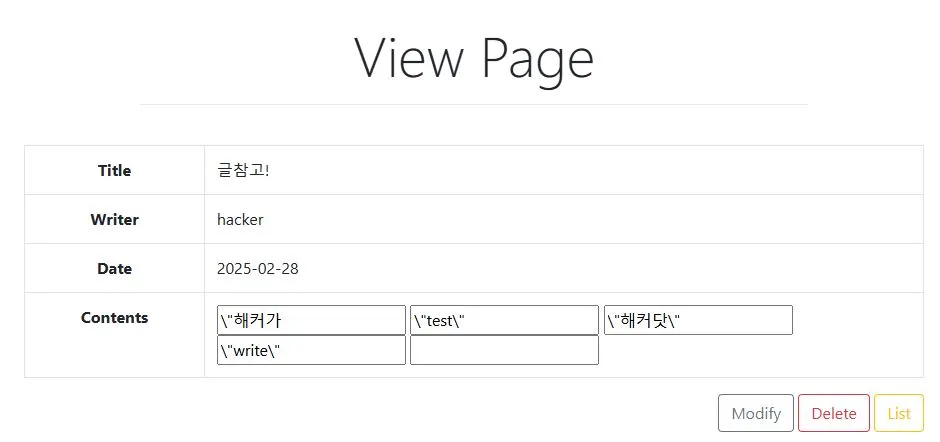

이내용으로 게시글을 작성하면

다음과 같이 나옵니다.

actio.php에서 뭘 수정해야 할까요?

답변 2

1

0

안녕하세요, 인프런 AI 인턴입니다. Yoonjae Kim님.

현재 설명해주신 문제를 보면 CSRF 공격 실습 중 form 데이터를 이용해 게시글을 무단으로 작성하려는 상황 같습니다. action.php에서 다음과 같은 부분을 확인해 보실 수 있습니다:

Form Action URL 확인:

form태그 안의action속성에서 주소를 잘못 입력하신 경우, 서버 측에서 요청을 받을 수 없으니 주소가 맞는지 확인하세요.HTTP Method 확인:

POST메서드를 통해 전송되어야 하는데, 혹시 서버에서 그 외의 요청만 처리하도록 설정된 것은 아닌지 확인해 보시면 좋습니다.권한 및 인증 확인: 서버 쪽에서는 인증이 필요한 요청으로 설정되어 있는지도 확인하는 것도 중요합니다. 인증이 필요하다면 로그인 상태를 유지하거나, 별도의 인증 토큰을 이용해야 할 수 있습니다.

CSRF 보호 설정 확인: 일부 시스템은 CSRF 방지 토큰을 요구합니다.

action.php에서 CSRF 방지 검토가 필요하다면, 이 부분을 비활성화 하거나 허용되게 설정해야 합니다.

이와 관련된 다양한 논의가 이미 게시판에 올라온 경우 해결 방법을 찾을 수 있습니다. 직접적으로 실습하지 않은 장애물이나 추가적인 설정이 필요할 수 있어, 다음 CSRF 공격 관련 질문을 참고해 보시길 권장드립니다:

- [실습6-1] CSRF 공격을 통한 게시글 무단 작성, 수정, 삭제 실습: 비슷한 상황을 경험한 수강생들이 겪었던 이슈와 대응법이 포함되어 있습니다.

위 링크의 내용을 확인하시고, action.php를 검토 후 수정해 보세요. 문제에 대한 추가적인 정보를 제공해주시면 더 정확한 도움을 드리는데 큰 도움이 됩니다.

저는 질문자님의 이해를 돕고자 지식공유자님의 기존 답변을 참고하여 유사한 답변 링크를 추천해드리고 있습니다. 현재 베타 기능으로 답변이 만족스럽지 않을 수 있는 점 양해 부탁드립니다. 🙏 추가적으로 궁금한 점이 있으시면, 이어서 질문해 주세요. 곧 지식공유자께서 답변해 주실 것입니다.