인프런 커뮤니티 질문&답변

실전문제8-Q1 질문

24.07.28 17:51 작성

·

47

답변 1

0

2024. 07. 30. 16:50

안녕하세요.

본 문제의 내용은 강의에서 모두 다뤘지만 솔루션 아키텍트는 네트워크 부분을 심도있게 다루지 않기에 어려울 수도 있습니다. 다만 외우지 말고 문제에 대한 솔루션을 머릿속에 그리는 것을 추천 드립니다.

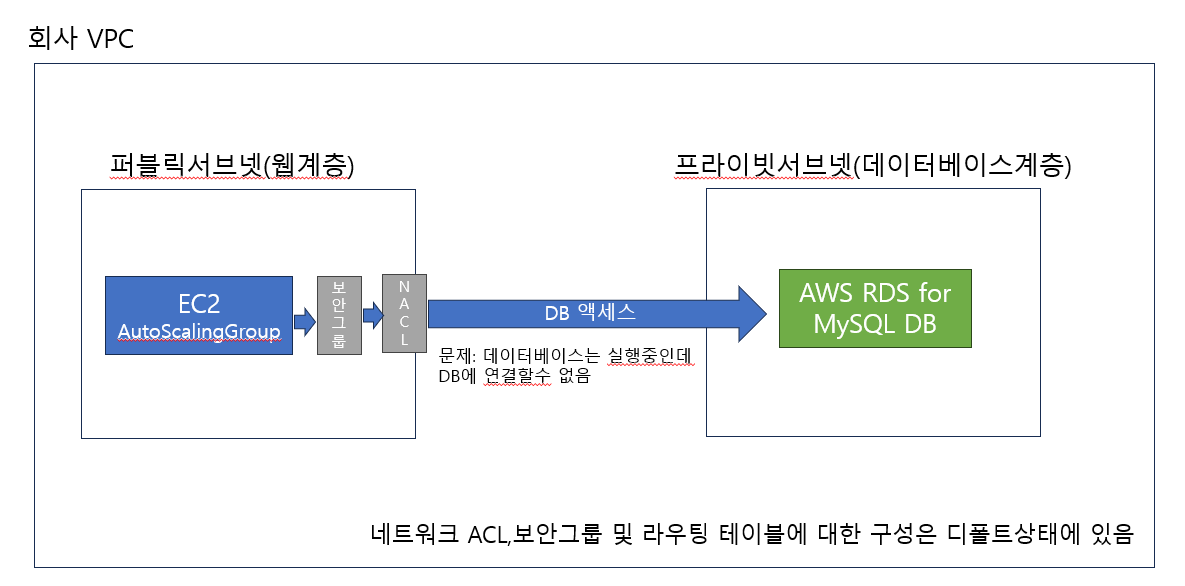

문제 지문을 그림으로 간단히 그려봤습니다.

[문제지문]

회사는 VPC 에 2 계층 웹 애플리케이션을 배포하고 있습니다 웹 계층은 여러 가용 영역에 걸쳐있는 퍼블릭 서브넷이 있는 Amazon EC2 AutoScaling 그룹을 사용하고 있습니다 데이터베이스 계층은 별도의 프라이빗 서브넷에 있는 Amazon RDS for MySQL DB 인스턴스로 구성됩니다

웹 계층은 제품 정보를 검색하기 위해 데이터베이스에 액세스해야 합니다 웹 응용 프로그램이 의도한 대로 작동하지 않습니다 웹 응용 프로 그램에서 데이터베이스에 연결할 수 없다고 보고합니다 데이터베이스가 실행되고 있는 것으로 확인되었습니다 네트워크 ACL 에 보안 그룹및 라우팅 테이블에 대한 구성은 여전히 디폴트 상태에 있습니다 솔루션 설계자는 애플리케이션을 수정하기 위해 무엇을 권장해야 합니까

그림의 구성에 따라 보기를 해석해 보자면 다음과 같습니다.

A. 프라이빗 서브넷의 네트워크 ACL 에 명시적 규칙을 추가하여 웹 티어의 EC2 인스턴스에서 오는 트래픽을 허용합니다

( X : 문제에서 NACL(네트워크 ACL)은 디폴트라고 하였습니다. 디폴트 NACL은 디폴트 NACL 은 인바운드 아웃바운드의 모든 트래픽 모두 허용 되어 있습니다)

B. 웹 계층의 EC 2 인스턴스와 데이터베이스 계층 간의 트래픽을 허용하도록 VPC 라우팅 테이블에 경로를 추가합니다

(X: 그림과 같이 동일한 VPC에 리소스가 구성되어 있습니다. 라우팅 테이블이 디폴트이므로 동일 VPC의 리소스는 모든 트래픽이 허용되도록 라우팅이 구성되어 있습니다)

C.웹 계층의 EC 2 인스턴스와 데이터베이스 계층의 RDS 인스턴스를 두 개의 개별 VPC 에 배포합니다 VPC 피어링을 구성합니다

(X: 개별 VPC 에 배포해야 하는 이유가 없습니다)

D. 데이터베이스 계층의 RDS 인스턴스 보안 그룹에 인바운드 규칙을 추가하여 웹 계층의 보안 그룹에서 오는 트래픽을 허용합니다

(정답: 디폴트 보안 그룹은 인바운드 트래픽에 RDS 트래픽이 허용되어 있지 않으므로 허용을 해주어야 합니다. RDS MySQL 의 경우 디폴트 포트는 TCP 3306입니다)